Już jakiś czas temu informowaliśmy Was o głośnych atakach spoofingowych, które na jakiś czas stały się jednym z głównych tematów w mediach tradycyjnych oraz internetowych pojawiającym się od wiadomości po programy śniadaniowe aż do publikacji i wpisów na portalach. W artykułach i reportażach padały głośne nazwiska osób na wysoko postawionych stanowiskach, a w tle panowała atmosfera grozy: strzeżcie się, pod (telefon) każdego z nas można się podszyć!

Czy jednak polityczne porachunki to kwestia, którą naprawdę musimy się obawiać? Oczywiście telefony z informacją o śmierci lub chorobie bliskiego członka rodziny to (napędzane nienawiścią) działania, które należy piętnować. Małe jest prawdopodobieństwo że staniemy się ofiarą takiego ataku, co nie oznacza, że problem nas nie dotyczy. Pod płaszczem telefonu, od którego włos staje na głowie, kryje się jednak plaga spoofingu, który może dotknąć również nasze konta bankowe, oszczędności i wyłudzenia wrażliwych danych osobowych – nie możemy o tym zapominać! Dlaczego? Bo spoofing to nie tylko podszywanie się pod numery telefonu znanych osób, a ataki na “znane osoby” to po prostu wykorzystanie sposobu i narzędzi, które przez oszustów od dawna wykorzystywane są w atakach, których ofiarą może zostać każdy/a z nas. I przed tymi atakami nikt nie chce nas zabezpieczyć. Jak to możliwe?

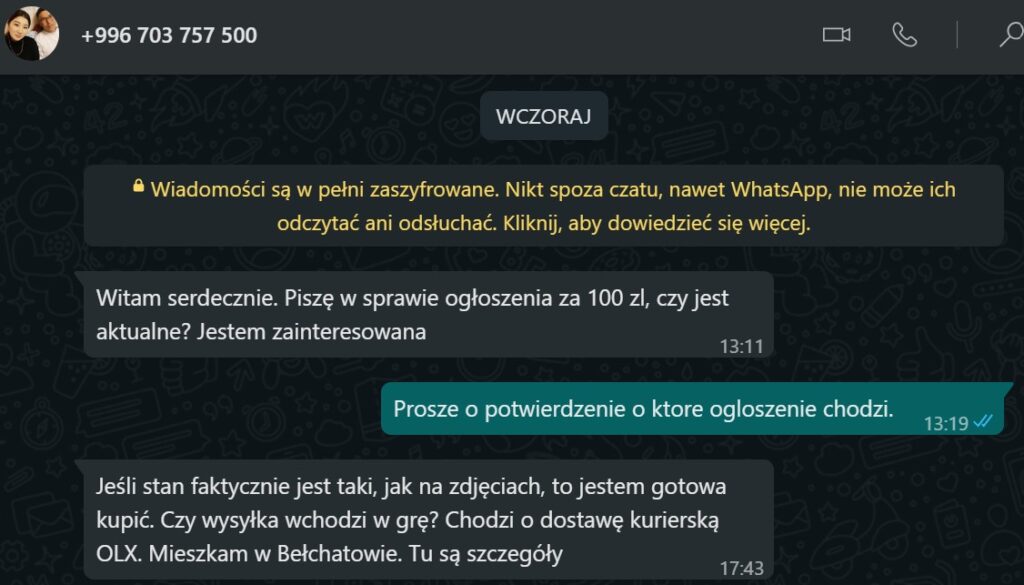

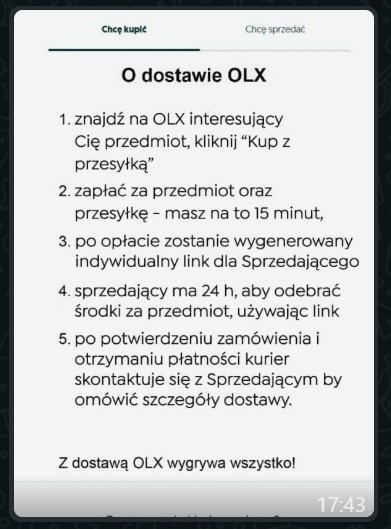

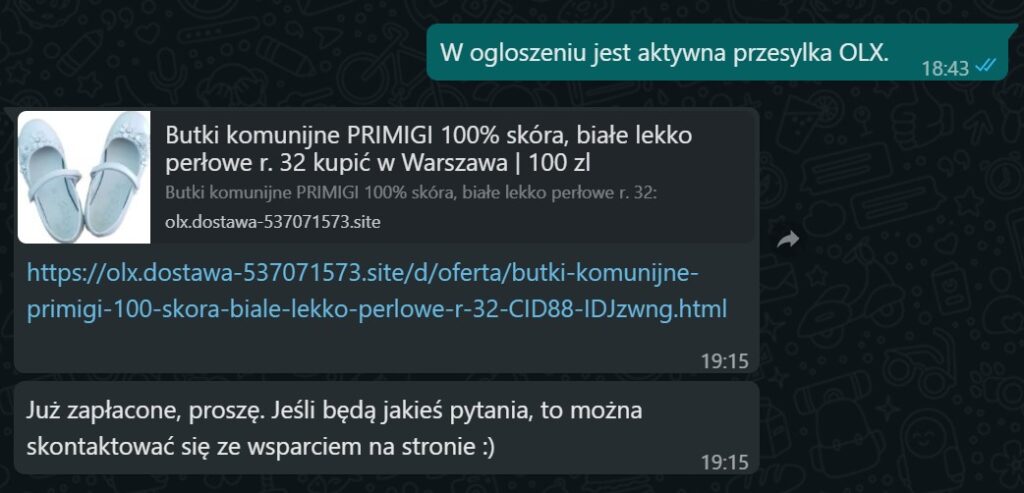

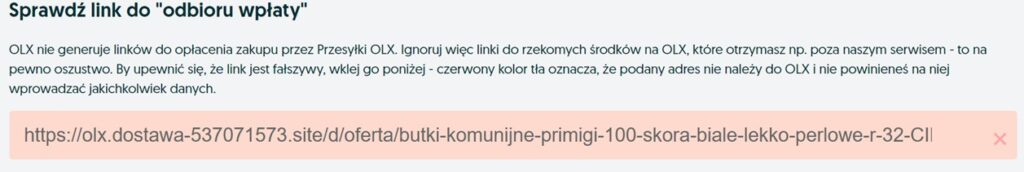

Cyberprzestępcy podszywają się nie tylko pod konsultantów mBanku i ING Banku Śląskiego, Banku Millennium czy też PKO BP ale także udają pracowników instytucji & firm takich jak Zakład Ubezpieczeń Społecznych, BLIK, CBA, Allegro, OLX oraz wiele innych. I wykonują do nas telefony z wykorzystaniem znanych nam numerów, które identyfikujemy jako zaufane. Z tego względu telefony te stawiają klienta pod ścianą – a oszuści np. strasząc atakiem na konto i utratą środków, wyłudzają dostęp i kradną pieniądze z konta, nie zostawiając za sobą śladu. Jeśli o o zgrozo, staniemy się ofiarą takiego ataku, to stając jako klient w pojedynku z dostawcą – np. bankiem, mamy marne szanse na wygranie sprawy. Jedyne na co możemy liczyć to, usłyszymy, że powinniśmy być ostrożni. I po co podawaliśmy dane, skoro rozmawiał z nami oszust? Na próźno tu tłumaczyć, że metody cyberoszustw są coraz bardziej zaawansowane… a dzięki braku działań ze strony naszego dostawcy (np. banku) nie mieliśmy dostępu do narzędzia, które pozwoliłoby nam na identyfikację dzwoniącego jako oszusta. Możemy Wam tylko powiedzieć, że wcale tak nie musi być. Jak to zmienić?

Naszą misją jest ochrona każdego konta bankowego i oszczędnościowego – nie tylko firmowego ale również indywidualnego, a także każdej Waszej relacji z Waszym dostawcą – instytucją finansową, telekomem, czy też dostawcą mediów. Wdrożenie eZNACZKA, jako dodatkowego zabezpieczenia Waszej komunikacji z Waszymi dostawcami nie tylko da Wam poczucie bezpieczeństwa, ale faktycznie zabezpieczy Was przed potencjalnymi atakami w sieci i drastycznie zmniejszy ich liczbę. Co więcej, eZNACZEK jest narzędziem, które ograniczy ryzyko stania się przez Was ofiarą spoofingu. eZNACZEK to dodatkowa warstwa bezpieczeństwa, chroniona patentem – to aktualnie jedyne takie rozwiązanie na rynku.

I tą dumą oraz skutecznością chcemy podzielić się z Wami – jeśli więc interesuje Cię wdrożenie eZNACZKA w swojej firmie i zapewnienie swoim klientom bezpieczeństwa, odezwij się do nas. Jeśli Twój dostawca usług/ mediów nie udostępnia Ci możliwości korzystania z eZNACZKA – zapytaj go o nasze rozwiązanie. Zapytaj go także, czy i w jaki sposób zabezpiecza komunikację telefoniczną i elektroniczną z Tobą.